Segurança em bancos de dados multiusuários: guia técnico completo

Banco de Dados – segirança.

A segurança em bancos de dados é um dos pilares da arquitetura moderna de sistemas. Com o crescimento exponencial de dados, legislações como a LGPD e a GDPR trouxeram novas exigências às empresas: proteger informações sensíveis e garantir privacidade mesmo em ambientes multiusuários. Neste guia, exploraremos em profundidade os princípios da criptografia, padrões de segurança, técnicas de proteção e ferramentas utilizadas para blindar dados contra acessos indevidos.

1. Fundamentos da criptografia

Antes de aplicar técnicas específicas em bancos de dados, é essencial entender os conceitos que sustentam a criptografia moderna. Ela pode ser definida como o conjunto de práticas que transforma dados legíveis em conteúdo cifrado, acessível apenas com chave de decodificação.

1.1 Tipos de criptografia

- Criptografia simétrica: usa a mesma chave para codificar e decodificar. Algoritmos populares: AES, DES.

- Criptografia assimétrica: usa um par de chaves pública/privada. Exemplo: RSA, ECC.

- Criptografia híbrida: combinação de simétrica para conteúdo e assimétrica para compartilhamento de chave.

1.2 Algoritmos modernos

Os algoritmos escolhidos impactam diretamente na segurança e desempenho dos sistemas:

- AES-256: padrão simétrico usado em TDE e cloud providers.

- RSA-2048: comum em autenticação e assinatura digital.

- ECC (Elliptic Curve Cryptography): alta segurança com chaves menores.

- ChaCha20: alternativa rápida e segura ao AES para sistemas embarcados.

1.3 Hashing e integridade

Além da criptografia, o hashing garante integridade e autenticação. Os dados são convertidos em um “resumo” irreversível:

- SHA-256: padrão usado em blockchain e certificados digitais.

- Bcrypt/Argon2: recomendados para armazenar senhas com proteção contra brute-force.

1.4 Gestão de chaves

Proteger os dados criptografados depende diretamente da forma como as chaves de criptografia são armazenadas e acessadas. Ferramentas de KMS (Key Management Services) e HSM (Hardware Security Module) entram aqui:

Esses recursos permitem criar, rotacionar e restringir acesso às chaves com auditoria e controle granular. Uma falha na gestão de chaves é suficiente para comprometer toda a segurança criptográfica de um banco.

1.5 Impacto da criptografia na performance

Embora essencial, a criptografia exige poder computacional adicional. Usar algoritmos eficientes e aplicar a proteção apenas nos dados críticos reduz impactos. Além disso, o uso de criptografia em hardware (HSM) ou em camadas específicas (coluna, linha, disco) pode balancear segurança e velocidade.

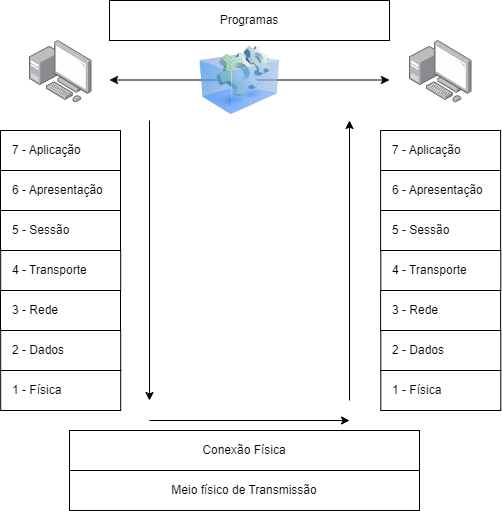

2. Camadas de segurança em bancos de dados

A segurança em bancos de dados multiusuários deve ser pensada em camadas. Cada uma atua protegendo os dados de formas complementares, considerando tanto o estado dos dados (repouso ou em trânsito) quanto o acesso granular dos usuários.

2.1 Criptografia em repouso

Refere-se à proteção dos dados armazenados permanentemente — seja em disco, SSD ou backups. Principais práticas:

- TDE (Transparent Data Encryption): criptografa o banco em nível de arquivo, sem exigir alteração nas aplicações.

- Criptografia por coluna: permite selecionar dados sensíveis específicos (ex: CPF, cartão de crédito).

- Criptografia de disco: geralmente aplicada via sistemas operacionais ou HSMs.

2.2 Criptografia em trânsito

Protege os dados durante sua movimentação — entre cliente e servidor, entre réplicas ou entre serviços de API. Essencial para evitar ataques como sniffing ou man-in-the-middle:

- SSL/TLS: protocolo padrão para conexões criptografadas.

- VPN + TLS: solução corporativa para tráfego seguro em ambientes híbridos ou distribuídos.

- Client Certificate Authentication: autenticação de dispositivos com certificados digitais.

2.3 Criptografia por coluna e linha

Usada quando há necessidade de proteger dados específicos, sem comprometer o desempenho global do banco:

- Column-level encryption: dados como senha, saldo bancário ou número de cartão são criptografados individualmente.

- Row-level encryption: usada em sistemas com segregação por usuário/grupo, garantindo privacidade mesmo entre usuários do mesmo banco.

2.4 Autenticação e controle de acesso

A segurança não se restringe à criptografia. Controlar quem acessa e o que acessa é fundamental:

- Autenticação multifator (MFA): dificulta acesso não autorizado mesmo com credenciais comprometidas.

- Controle baseado em papéis (RBAC): usuários têm acesso apenas ao que precisam.

- Auditoria de acesso: registros de quem acessou, quando e o que foi feito.

Estas camadas garantem não apenas o sigilo dos dados, mas também a conformidade com legislações como a LGPD e GDPR. A aplicação combinada dessas técnicas é o que forma um banco de dados verdadeiramente seguro em ambientes multiusuários.

3. Segurança inteligente, compliance e mitigação de riscos

A segurança em bancos de dados vai além da proteção técnica — ela envolve cultura, processos e conformidade. A seguir, exploramos abordagens estratégicas que fortalecem a defesa de dados em ambientes multiusuários.

3.1 Security by Design

Esse conceito propõe que a segurança seja incorporada desde o planejamento dos sistemas, e não apenas aplicada como camada posterior:

- Modelagem de ameaças: antecipação de cenários de risco.

- Princípio do menor privilégio: usuários e serviços acessam apenas o necessário.

- Validação de entrada: blindagem contra SQL Injection e ataques de injeção.

3.2 Compliance regulatória

Leis como a LGPD e a GDPR exigem proteção efetiva e controle sobre dados pessoais:

- Mapeamento de dados sensíveis: saber onde estão e quem acessa.

- Consentimento e rastreabilidade: registrar autorizações de uso.

- Direito à exclusão: mecanismos para apagar dados mediante solicitação.

3.3 Monitoramento e auditoria contínua

Ter visibilidade constante dos acessos e alterações é essencial para resposta rápida a incidentes:

- Logs de atividade: registros completos de operações em tempo real.

- SIEM (Security Information and Event Management): plataformas que correlacionam eventos suspeitos.

- Alertas automatizados: notificações imediatas de padrões anômalos.

3.4 Ameaças internas e segregação

Nem sempre os riscos vêm de fora. Colaboradores, prestadores de serviço ou contas comprometidas podem gerar vazamentos:

- Segregação de ambientes: separar produção, testes e backups.

- Monitoramento de comportamento: análise de padrões de uso inesperados.

- Política de desligamento: revogação imediata de acesso ao término de contrato.

3.5 Inteligência artificial na segurança

A IA vem sendo utilizada para elevar o nível de defesa em bancos de dados:

- Machine Learning: aprendizado de padrões normais vs. comportamentos suspeitos.

- Resposta automatizada: ações como bloqueio, logoff ou isolamento de sessões críticas.

- Análise preditiva: identificar vulnerabilidades antes que sejam exploradas.

Com essas práticas, a segurança deixa de ser reativa e passa a ser proativa, adaptativa e estratégica. Na próxima parte, trataremos de arquiteturas específicas por SGBD — como SQL Server, PostgreSQL, MySQL e Oracle lidam com criptografia e controle de acesso. 🔍🧩

4. Comparativo entre SGBDs: segurança e criptografia

Cada sistema de gerenciamento de banco de dados (SGBD) possui suas particularidades quando se trata de segurança. A seguir, comparamos os recursos nativos de SQL Server, PostgreSQL, MySQL e Oracle para mostrar suas forças e limitações no contexto de proteção de dados multiusuários.

4.1 SQL Server

- TDE (Transparent Data Encryption): nativo desde a edição Enterprise.

- Always Encrypted: criptografia por coluna com controle do cliente.

- Auditoria e monitoramento: SQL Audit e integração com Azure Defender.

- Gestão de chaves: suporte a Azure Key Vault e HSM.

4.2 PostgreSQL

- Criptografia nativa: suporte básico via SSL/TLS; TDE apenas com extensões.

- pgcrypto: extensão para criptografar dados por campo.

- Controle de acesso: políticas de Row-Level Security e autenticação externa (LDAP, Kerberos).

- Auditoria: pode ser expandida via pgAudit ou logs personalizados.

4.3 MySQL

- Criptografia em repouso: suporte a TDE via versão Enterprise.

- SSL/TLS: disponível para criptografia em trânsito.

- Funções e privilégios: controle granular por comando GRANT.

- AUDIT Plugin: extensão para registrar atividades dos usuários.

4.4 Oracle

- Advanced Security: pacote robusto com TDE, Data Redaction e Masking.

- Database Vault: separação de deveres e proteção contra administradores curiosos.

- Label Security: classificação de dados por sensibilidade.

- Compliance: nativamente alinhado com GDPR, LGPD, HIPAA e outros.

4.5 Resumo comparativo

| SGBD | Criptografia em repouso | Criptografia por campo | Auditoria | Compliance nativa |

|---|---|---|---|---|

| SQL Server | ✔️ (TDE) | ✔️ (Always Encrypted) | ✔️ (SQL Audit) | ✔️ com Azure |

| PostgreSQL | ⚠️ (extensões) | ✔️ (pgcrypto) | ✔️ com plugins | ✔️ com ajustes |

| MySQL | ✔️ (Enterprise) | ⚠️ (limitado) | ✔️ com plugin | ✔️ com configurações |

| Oracle | ✔️ (Advanced Security) | ✔️ (Data Redaction) | ✔️ (Database Vault) | ✔️ nativa |

Na Parte 5, vamos abordar como construir arquiteturas seguras em ambientes híbridos e em nuvem, considerando serviços como AWS, Azure e GCP — com uso de criptografia gerenciada, IAM e segmentação de rede. ☁️🔐

5. Arquiteturas seguras em ambientes híbridos e nuvem

Com a crescente adoção da nuvem e dos modelos híbridos, proteger dados em múltiplas plataformas exige estratégias inteligentes e padronizadas. A seguir, exploramos práticas específicas para os principais provedores de cloud computing.

5.1 Criptografia gerenciada

Todos os principais provedores oferecem serviços de criptografia em repouso e em trânsito:

- AWS: S3 Server-Side Encryption, RDS com TDE, KMS para gestão de chaves.

- Azure: SQL Database TDE, Storage encryption com Azure Key Vault.

- Google Cloud: Cloud Storage e BigQuery com criptografia padrão e CMEK.

5.2 IAM (Identity and Access Management)

Controlar acesso é essencial em ambientes distribuídos. IAM oferece granularidade por identidade, grupo e função:

- Roles customizados: definem permissões exatas por serviço.

- Políticas de identidade: ajustam acesso por usuário, máquina ou API.

- Multifator: bloqueia acessos indevidos mesmo com credenciais comprometidas.

5.3 Segmentação de rede e perímetro

Redes bem estruturadas evitam propagação de ameaças:

- VPCs e Subnets: criação de redes virtuais privadas.

- Security Groups: controle sobre portas e protocolos permitidos.

- Bastion Hosts: camada intermediária para conexões seguras via SSH/RDP.

5.4 Monitoramento e resposta a incidentes

Ambientes cloud oferecem ferramentas de visibilidade e resposta:

- AWS GuardDuty: detecção de ameaças via machine learning.

- Azure Security Center: avaliação contínua de vulnerabilidades.

- Google Cloud SCC: inventário, análise e alerta em tempo real.

5.5 Integração híbrida segura

Conectar datacenters locais com nuvem exige tunéis criptografados e autenticação federada:

- VPN IPsec: segurança entre o ambiente local e a nuvem.

- ExpressRoute / Direct Connect: conexões dedicadas com segurança corporativa.

- Single Sign-On (SSO): unificação do login com Active Directory ou Azure AD.

Essas estratégias permitem operar em ambientes híbridos e multicloud com segurança robusta, governança clara e conformidade garantida. Na Parte 6, vamos fechar o guia com um checklist completo de segurança para times de DevOps e DBA — incluindo automação, CI/CD seguro e práticas recomendadas em pipelines de dados. 🔄👨💻🧰

6. Checklist de segurança para DevOps e DBA

Com a integração cada vez maior entre desenvolvimento e operações, o papel da segurança no ciclo de vida do software ganha destaque. A seguir, apresentamos um checklist prático para equipes que lidam com bancos de dados sensíveis e processos automatizados em ambientes DevOps.

6.1 CI/CD seguro

- Utilize repositórios privados com controle de acesso por chave SSH ou token OAuth.

- Configure verificações de segurança nos builds, como análise estática de código (SAST).

- Evite credenciais hardcoded — use ferramentas como HashiCorp Vault ou AWS Secrets Manager.

- Valide scripts de banco (DDL/DML) antes do deploy em ambiente produtivo.

6.2 Pipelines de dados protegidos

- Criptografe dados sensíveis em trânsito e em repouso durante todo o pipeline.

- Limite acesso a dados brutos — use data masking em ambientes de teste.

- Monitore uso e execução de ETLs com logs auditáveis.

- Implemente políticas de retenção e expurgo para datasets temporários.

6.3 Práticas DevSecOps

- Inclua testes de segurança como parte da rotina de QA.

- Utilize ferramentas como SonarQube, Trivy ou Snyk para identificar vulnerabilidades.

- Verifique permissões em artefatos gerados (ex: containers e pacotes Python/NPM).

- Estabeleça políticas de rollback seguras em caso de incidentes.

6.4 Monitoramento e resposta

- Configure alertas em tempo real para alteração de dados em tabelas críticas.

- Utilize dashboards centralizados com métricas de segurança e performance.

- Adote soluções SIEM e SOAR para correlação e resposta automática a ameaças.

6.5 Gestão e conscientização

- Treine equipes em práticas de segurança desde o onboarding.

- Realize simulações de incidentes (table-top exercises) com times multidisciplinares.

- Documente políticas de acesso, criptografia e tratamento de dados em ambientes DevOps.

Este checklist serve como referência viva — e deve ser adaptado conforme o porte da empresa, o modelo de cloud e o nível de exposição dos dados. Com isso, você garante não apenas segurança, mas também resiliência e governança ao longo de todo o ciclo de vida dos seus sistemas.

Fim do guia: Parabéns! Agora você domina segurança em bancos de dados multiusuários, do algoritmo à arquitetura, da nuvem à linha de código. 🚀

Clique aqui para acessar mais artigos sobre Banco de Dados.